Con los escándalos crecientes sobre la imbricación de las grandes plataformas de redes sociales digitales con el modelo de vigilancia imperante y la injerencia en procesos electorales, se fragiliza el mito de la neutralidad que estas empresas buscan fomentar. ¿Qué implicaciones tiene para los derechos humanos y la democracia? ¿Se debe regularlas? ¿En qué sentido?

Si hace 45 años se necesitaba de fuerzas armadas, tanques, bayonetas, muertos y desaparecidos, para imponer modelos políticos, económicos y sociales y para facilitar las guerras imperiales, hoy hace falta sólo el control de los medios masivos de comunicación e información y de las llamadas redes sociales digitales para lograrlo.

Alrededor del mundo, una inmensa gama de organismos gubernamentales y no gubernamentales, empresas, gobiernos y partidos políticos están explotando las plataformas y redes sociales para difundir desinformación y noticias basura (fake news), ejercer la censura y el control ciudadano y socavar la confianza en la ciencia, los medios de comunicación y las instituciones públicas.

Son muy pocos los dueños de la infraestructura que permite el uso de la Internet en todo el mundo, y los servicios que sobre ella se brindan. La propiedad de los cables de fibra óptica subacuáticos, las empresas que se alojan y controlan el NAP de las Américas, los grandes centros de datos como Google, Facebook, Amazon o los llamados «servicios en la nube» como Google Drive, Amazon, Apple Store, OneDrive, son corporaciones trasnacionales, en su mayoría con capitales estadounidenses. De las seis principales firmas que cotizan en bolsa, cinco de ellas son del rubro de las TIC: Apple, Google, Microsoft, Amazon y Facebook.

A medida que el uso de las redes sociales digitales (RSD) va representando un espacio creciente en el escenario comunicacional, desde lo mediático hasta lo publicitario, pasando por lo interpersonal, resulta cada vez más complejo apreciar su alcance e impacto en cómo nos informamos, de qué fuentes, de qué maneras nos comunicamos y compartimos contenidos, y con quiénes.

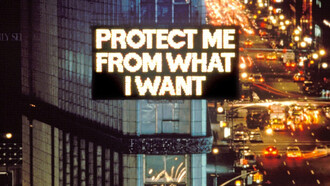

Los escándalos cada vez más frecuentes en torno a los abusos de ciertas plataformas, particularmente explotando datos personales, han sido uno de los catalizadores que han terminado generando una reacción negativa. El usuario comienza a sentirse utilizado, ve vulnerada su privacidad, se da cuenta que no controla qué contenidos puede ver ni quiénes ven los contenidos que coloca, o se siente hastiado con la publicidad. Como resultado, cada vez más usuarios deciden cerrar sus cuentas en ciertas RSD o migran a otra plataforma que parece ofrecer mejores garantías. Facebook ha sido una de las redes más afectadas por tales escándalos.

Las características propias de las redes sociales digitales (RSD) son su capacidad de multilateralidad, de interacción, de participación, de llegada masiva a diferentes tipos de usuarios, gratuidad e inmediatez que, en combinación con la crisis de los medios de comunicación tradicionales y con algunas experiencias democratizadoras del uso de las redes, hicieron pensar durante una primera etapa que las RDS podrían solventar las falencias de los medios e incluso solucionar algunos de los problemas de las democracias actuales.

Con las RSD, que habían comenzado a aparecer hacia 1990, las empresas encuentran una solución: crear plataformas donde las personas se interconecten, compartan contenidos y generen datos, a partir de los cuales crean perfiles de cada usuario que, a su vez, se venden a anunciantes. La lógica que se impone implica que, a mayor uso de la plataforma, más usuarios acuden, más datos se acumulan, más ventas se generan.

Por lo mismo, se crean espacios cercados para que los usuarios no salgan de la plataforma sino que realicen la mayor parte de sus actividades en línea dentro de la misma. En muchas redes sociales empresariales, solo se puede intercambiar con quienes tienen una cuenta en la misma red, hecho que va en contra del espíritu con que nació Internet, como protocolo que permite intercomunicar entre todas las plataformas.

Estas prácticas se prestan a la conformación de “monopolios naturales” debido al “efecto red”: es decir, los usuarios optan de preferencia por las redes digitales más concurridas, donde están sus amistades, clientes, temas de interés. Estas hoy se llaman YouTube, Facebook, Twitter, Instagram… cuyo poder es tal que van eliminando o absorbiendo la competencia.

Un estudio reciente registra por primera vez un descenso en el número de usuarios en algunas RSD (Twitter y Snapchat), en el segundo trimestre de este año, y crecimiento casi estático en otras (como Facebook, que perdió, además, un millón de usuarios en Europa). Pero son las mismas empresas transnacionales que están creando las plataformas alternativas a las que migran la mayoría de usuarios.

La juventud, en particular, está migrando de preferencia a plataformas gráficas como Instagram (Facebook) o Youtube (Google); y muchos usuarios prefieren usar plataformas de mensajería con encriptación para compartir información, como WhatsApp (Facebook). Facebook ha anunciado que a partir de 2019, introducirá publicidad en WhatsApp; lo que comprometerá la privacidad de las comunicaciones, ya que se ha revelado que la empresa planea extraer palabras clave (perfiles) de los mensajes supuestamente cifrados para orientar la publicidad. .

Pero pasó la euforia inicial, y la realidad muestra que en el contexto internacional, en una nueva fase caracterizada por el escepticismo, aparecieron la decepción y unos primeros indicios de desconfianza hacia las redes sociales. Junto a ellos, el debate en torno a la que se presenta como solución para algunos: la regulación de las RSD, un debate conflictivo, en particular por la cantidad de aristas que presenta.

El punto de partida s saber de qué tipo de regulación se está hablando, discernir si lo que se plantea es una regulación de la propiedad de las redes (de las compañías que ofrecen el servicio), del acceso a las mismas, de los formatos posibles o si lo que se está planteando es una posible regulación de los contenidos, la arista más controversial.

La posibilidad de regular los contenidos responde a uno de los debates tradicionales en materia de comunicación, la disputa entre el derecho a la información y el derecho a la propia imagen y a la honra, aspecto que cuenta con amplia jurisprudencia. Además de la perspectiva jurídica, es importante atender al papel que vienen desempeñando los medios de comunicación, papel que los acerca más al de actores políticos que al atribuido tradicionalmente al sector mediático.

La conversión de los medios convencionales en actores políticos ha supuesto la primacía de los intereses políticos y económicos de los medios sobre las demandas de los propios ciudadanos –lo que se traduce en la expulsión del ciudadano de la esfera pública a través de la invisibilización de ciertos temas –, contenidos sesgados o discriminatorios, predominio de la interpretación de los hechos sobre la exposición de los mismos o información presentada de manera parcializada en parte de los contenidos de los grandes medios convencionales. O la mentira, los llamados fake news.

La trampa de los algoritmos

Aun cuando los algoritmos existen por lo menos desde los tiempos de los babilonios, con la llegada de las computadoras tomaron más protagonismo. La unión de máquinas y algoritmos es lo que está cambiando el mundo. Desde la lógica de la rentabilidad, lo que los usuarios hacen en la plataforma importa poco, con tal que la sigan alimentando con sus datos, generando tráfico y consumiendo publicidad. Son los propios usuarios que dan sentido, contenido y orientación a los usos predominantes de cada plataforma.

Con el pretexto de mejorar la experiencia para sus usuarios, las empresas desarrollan algoritmos (o sea, conjuntos de instrucciones o reglas computacionales que permiten llevar a cabo una serie de operaciones) cuyas funciones incluyen determinar lo que será visible –o no– para cada usuario, supuestamente en función de sus intereses identificados, pero muchas veces incorporando otros criterios orientados a vender más publicidad o incluso a motivar niveles de adicción al uso constante de la red y comportamientos compulsivos.

Se ha constatado que las emociones negativas conllevan a tendencias de acción en línea más fuertes que las emociones positivas; por lo tanto, ciertos algoritmos terminan priorizando aquellos contenidos que provocan reacciones de ira u odio en el usuario, llegando a catalizar acciones colectivas (offline) de violencia física e incluso casos de linchamiento. Como consecuencia, se estrecha el espacio para el debate político y la confrontación de ideas, programas, tesis y la búsqueda de consensos mínimos entre puntos de visto divergentes que son fundamentales para la convivencia democrática.

A ello se añade el constante acoso al usuario para que no se desconecte, que siga consumiendo contenidos y alimentando su perfil. Snapchat, por ejemplo, una de las redes preferidas por la juventud, donde las fotos duran un tiempo limitado, incita al usuario a estar permanentemente conectado: que no se vaya a perder algo que los amigos virtuales han posteado o han visto. Tiene incluso un sistema de puntaje que penaliza a quien se desconecta. Así se tiende a generar niveles de adicción y dependencia.

Más allá de las fake news, los videos deepkake, creados con inteligencia artificial, pueden poner literalmente palabras en boca de la gente. Se trata de un proceso de imitación de patrones del habla y de imágenes realizados para crear realidades alternativas en las que alguien parece estar diciendo o haciendo cosas que nunca dijo o hizo. Se crean dándole instrucciones a una computadora y alimentándola con archivos de imágenes (gestos, movimientos) y audios de una persona.

Ya hay una aplicación para hacerlo: Fake-Up y una comunidad digital subterránea, pero aún el producto es imperfecto. Quizá en un par de años veremos discursos de personajes que difícilmente sabremos si son reales o fabricados. Las universidades de Washington y Stanford trabajan en ello… y tendremos reality shows de un mundo virtual que poco tendrá que ver con la realidad.

Estado, empresas, seguridad

Una reunión clave de miembros del gabinete de la red mundial de espionaje Five Eyes (Cinco Ojos: Reino Unido, Estados Unidos, Australia, Canadá y Nueva Zelanda) liderada por EEUU, se llevó a cabo en Australia a fines de agosto, donde acordaron que a menos que las compañías tecnológicas cooperen, los cinco gobiernos ahora trabajarán para obligar a las corporaciones a permitir que las fuerzas de seguridad tengan acceso a los datos privados de los usuarios.

«Podemos buscar medidas tecnológicas, de aplicación, legislativas o de otro tipo para lograr soluciones de acceso legal». La movida que planean los Cinco Ojos es otorgar a las fuerzas de inteligencia y de la policía nuevos poderes para obligar a cualquier empresa, a través de un Aviso de Capacidad Técnica, a proporcionar la información requerida por las agencias estatales. En otras palabras, quieren capacidades «de puerta trasera» independientemente de las consecuencias. De concretarse, la realidad es que la encriptación se vuelve inútil.

El Atlantic Council, un grupo de expertos (think tank) con vínculos estrechos con los niveles más altos del Estado, ha sido socio clave en la censura de las opiniones de la izquierda en las redes sociales. En particular, Facebook actuó ante una sugerencia del Atlantic Council cuando cerró la página oficial de los organizadores de una manifestación antifascista en Washington en el aniversario del motín neonazi del año pasado en Charlottesville.

El documento, elaborado por John T. Watts, un exoficial del Ejército australiano y consultor del Departamento de Defensa y del Servicio de Seguridad Nacional de EEUU, narra -desde el punto de vista del aparato represivo del Estado y la oligarquía financiera que defiende- por qué es necesaria la censura. El tema central del informe es la «soberanía» o la capacidad del Estado para imponer su voluntad a la población. Esta soberanía enfrenta «mayores desafíos ahora como nunca en el pasado», debido a la confluencia entre la creciente oposición política al Estado y la capacidad de internet para difundir rápidamente el disenso político.

El documento militar reconoce que el auge de las redes sociales sin censura permitió a los grupos pequeños con ideas que corresponden a las de la población en general desafiar la narrativa política de los intereses creados, en pie de igualdad, sin los «guardianes profesionales» de los medios hegemónicos y de difusión tradicionales, que publicitan solo una narrativa pro-gubernamental. Insiste en que las personas deben estar aisladas de las ideas «incorrectas» de sus amigos y familiares, ya que tales ideas son «difíciles de corregir» por parte del Estado, una vez que se difunden. El sector privado, por lo tanto, debe hacer el trabajo sucio del gobierno, porque la propaganda del gobierno es vista con sospecha por la población.

Los periódicos en línea deben «considerar la desactivación de los sistemas de comentarios, la función de permitir que el público en general deje comentarios debajo de un artículo en particular», mientras que las empresas de redes sociales deben "usar un sistema de clasificación similar al utilizado para calificar la limpieza de los restaurantes" para calificar los pronunciamientos políticas de los usuarios.

Los contenidos

Es imprescindible partir de una distinción previa: quién está emitiendo los contenidos. En función del emisor, hay dos posibles opciones: Una, los contenidos publicados por empresas (principalmente mediáticas), personas jurídicas y, por tanto, con mayores responsabilidades frente al público. Una empresa podría estar vulnerando derechos a los ciudadanos y la misma lógica se podría aplicar a la responsabilidad de las empresas proveedoras de estos servicios digitales.

La segunda opción, se refiere a ciudadanos –individuales o colectivos– que acuden a las plataformas digitales para informarse y para participar activamente de esa información –haciendo uso de algunas de las características de las RSD y de su condición de prosumidores– ante la falta de información de los medios convencionales o bien motivados por la propia coyuntura política o social, lo que lo ubicaría. en un escenario de garantía del derecho a la libertad de expresión de la ciudadanía y, en consecuencia, no es conveniente regularlos, ya que afectaría un derecho fundamental.

En este debate sobre la regulación de contenidos en las redes sociales hay aún un tercer elemento a añadir: el auge de las fake news que ha aumentado su magnitud en paralelo al crecimiento de las redes sociales, lo que plantea la eterna interrogante de quién es el árbitro de la verdad, En algunos países europeos se están llevando a cabo experiencias en las que es la propia policía quien lo determina, lo cual está generando situaciones complejas; las principales empresas proveedoras de estos servicios (Facebook, Google) están implementando pruebas pilotos de verificación para detectar informaciones falsas pero, ¿hasta qué punto estas experiencias van en el camino correcto?

¿Tiene sentido creer que la regulación de las redes sociales va a terminar con las malas prácticas periodísticas (en los planos online y offline)? En la medida en que la profesionalización siga siendo erróneamente entendida como titulación y el gremio siga estando débil, no parece que la regulación de las redes sociales pueda ser una solución a los problemas que presenta el propio sector mediático, señala la académica Palmira Chavero.

Pero lo que sorprende que este tipo de campañas de mentiras-tras-mentiras son habituales en las democracias formales y el uso de los perfiles de los usuarios de redes sociales para manipular la opinión pública, fue usada en la campaña de Barack Obama antes que en la de Donald Trump. Lo que extraña es que los movimientos progresistas parecen no estar enterados de este nuevo tipo de guerra (de quinta generación) y redujeron su accionar a la denuncia, inmovilizadora, generalmente desoída.

Los ciberataques

El ciberataque es definido como cualquier tipo de ofensiva hecha por individuos u organizaciones, contra sistemas de información como los son infraestructuras, redes computacionales, base de datos que están albergados en servidores remotos, por medio de actos maliciosos usualmente originados de fuentes anónimas que también roban, alteran o destruyen un blanco específico mediante hackeo o un sistema vulnerable.

También se lo describe como la acción producida en el ciberespacio que compromete la disponibilidad, integridad y confidencialidad de la información mediante el acceso no autorizado, la modificación, degradación o destrucción de los sistemas de información y telecomunicaciones o las infraestructuras que la soportan.

La OTAN señala que los ciberataques aumentan la posibilidad de divulgación de datos, la pérdida y manipulación de ellos y sabotaje de sistemas. Si bien en un momento esta problemática se asemejaba más a una cuestión de ciencia ficción, la realidad es que hoy son uno de los riesgos más altos dentro de la economía y el ámbito gubernamental-militar. El Foro Económico Mundial indica que los ataques cibernéticos, junto con el robo de datos, están dentro de los cinco riesgos más importantes del planeta.

Hoy día los ciberataques son la nueva línea del crimen organizado, si bien los ataques son sofisticados buscan cosas simples: cualquier herramienta de seguridad que no está actualizada, está obsoleta. Brasil, por ejemplo, gasta 1,6 millones de dólares anuales en seguridad contra los ciberataques en el ámbito privado, pero un hackeo a una empresa puede durar 240 días sin ser detectado, y 100 días más para la solución del mismo una vez detectado, dejando todo tipo de información confidencial a merced del atacante.

En lo que va del 2018, en Latinoamérica se ha incrementado en un 60% los ciberataques, Venezuela lidera la lista con el 70.4%, Bolivia con el 66,3 y Brasil con el 64,4. En tanto que en los ataques de phishing (conocido como suplantación de identidad). Argentina está en el podio de los principales afectados: en lo que va de 2018 se registraron 746.000 ataques, es decir un promedio de un ataque cada nueve segundos.

Para el 2021 se cree que los ataques cibernéticos tendrán un costo de dos trillones de dólares en pérdidas en el ámbito privado y estas tendencias pueden abarcar a cualquier rubro, con el fin de solicitar rescate, como ya ocurrió en 2017, con ataques ransomware o malware. Sin dudas que el futuro del crimen organizado está detrás de los teclados.

Y son pocas megaempresas trasnacionales las que contralan el tráfico, distribución y producción de contenidos de casi todo lo que circula por las redes. Es hora de liberarlas